Троян-шифровальщик encoder.94

Хочу поделиться первым своим опытом общения с так называемыми троянами-шифровальщиками. Мне попался troyan.encoder.94.

Попав в рабочую среду такие трояны полностью сканируют содержимое всех жестких дисков, одновременно подвергая каждый файл шифровке достаточно серьезным методом и очень длинным ключом, например троянчик RSA. Самостоятельно, в рукопашную, практически невозможно подобрать правильную комбинацию из цифр, букв и, возможно, спец. символов.

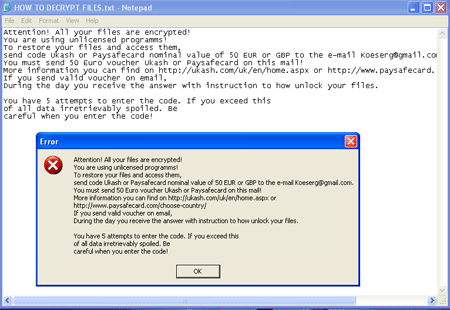

В общем, после авторизации сервер встретил меняяя следующим сообщением:

Внимание! Все Ваши файлы зашифрованы!

Чтобы восстановить свои файлы и получить к ним доступ,

Вы должны отправить нам письмо на адрес m.bond@ro.ru

В письме укажите расширение зашифрованых файлов.

В ответном письме Вы получите инструкции дальнейших действий.

У вас есть 10 попыток ввода кода. При превышении этого количества, все данные необратимо испортятся.

ПЕРЕУСТАНОВКА СИСТЕМЫ НЕ ПОМОЖЕТ!!!

ФАЙЛЫ ПОСЛЕ ПЕРЕУСТАНОВКИ ОСТАНУТСЯ ЗАШИФРОВАНЫ!!!

Антивирус удаляет тело вируса, файлы он — НЕ РАСШИФРУЕТ!!!

Самое первое и самое логичное умозаключение, которое может постигнуть здравомыслящего человека после прочтения данного сообщения: «дело-табак!»

Связавшись с автором вируса по указанной почте было получено следующее письмо:

Здравствуйте. Расшифровка стоит 100$. Оплатить можно или ваучером ucash или через webmoney, для того, что бы вы удостоверились, что ваши файлы не повреждены и мы вас не обманем, пришлите несколько зашифрованых файлов, после того, как мы их раскодируем — Вы, если захотите, сможете оплатить. После оплаты Вы получите код расшифровки и инструкции по расшифровке файлов.

Был и другой вариант решения проблемы – обратиться к наиболее продвинутой в данной тематике организации, занимающейся разрешением подобных проблем, компании Dr. Web. У них и специальная форма для подачи прошений с разного рода просьбами на сайте есть. https://vms.drweb.com/sendvirus/

Судя по отзывам посетителей их форума, ждать реакции на прошение порой приходится достаточно долго, плюс, если был удален сам вирус, то 9 к 1, что ничего не получится. А у нас на борту зашифровано все: базы 1с, оперативные документы, общие папки и даже ежедневные бэкапы данных и системы тоже оказались бесполезными. Естественно, что ждать милости от ребят из Доктор Веба у которых таких как я еще пол миллиона, это глупо. Руководство приняло решение сдаться на милость жуликам и распрощаться с соточкой!

Написали письмо с просьбой тестово расшифровать один из испорченных файлов, получили ответ:

Ваш файл — rghost.ru/37717686.

к сожалению других способов оплаты пока нет.

Если вы будете использовать ukash, способы приобретения можете прочитать тут — http://www.ukash.com/ru/ru/where-to-get.aspx

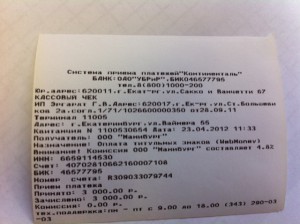

Полученый код вам нужно будет прислать на почтовый ящик. Если webmoney (что намного удобнее вам, ведь терминалы пополнения есть на каждом углу) пополните кошелек R309033079744 и сообщите нам по почте время перевода.

По данным WebMoney владельцем кошелька является некто Bond, живет он в России, в городе Восход. Контакты закрыты, кредитов не получал и аккаунт имеет формальный аттестат, это значит что аккаунт не подтвержден паспортными данными владельца, а значит идентифицировать его практически невозможно. Но на этот раз жулик до того обнаглел, что уже и не скрывал свои имя и фамилию. Судя по данным почты его имя, Игорь Бондаренко. В общем, заплатили.

Получили неожиданный, но честный ответ:

Перед расшифровкой обязательно выключите антивирус, обязательно выйдите со всех не используемых учетных записей компьютера, закройте все службы, которые обращаются к файлам, 1с приложения, офисные…

код расшифровки: 8Y2797VibutN77ljFktM4F3e

Запустите любой зашифрованый документ, появится окно для ввода кода, если его нет, скачайте вирус и подождите пока появится сообщение о том, что ваши файлы зашифрованы. Потом введите код. Вирус rghost.ru/******* Потом действуйте инструкций на экране. Самое главное, что бы к файлам не было обращений во время расшифровки, потому что расширение уберется, а файлы будут зашифрованы, придется все сначала повторять..

Надо сказать, что человек действительно, не обманул. Хоть сначала и отправил не тот шифровальщик и ключ к нему, но вскоре опомнился и отправил то, что нужно.

код не тот вам дал…

вот данные

код расшифровки — 643YcL9FC5tEqmP5J2Z6v6DL

расширение файлов — BoNd;

вирус — http://rghost.ru/********

В итоге, после удачной расшифровки у меня кроме восстановленной системы и, что самое главное файлов данных, оказались в распоряжении 2 работающих, стабильных трояна и ключи к ним.

И напоследок, опубликую сокровенное. То, что под конец нашей переписки, жулик рассказал о том как в следующий раз не наступить на те же грабли и в принципе быть защищенным:

Если честно, упор был совершенно не на вас.. Вирус создавался, что бы заразить тех людей, которые пытаются навредить, вам я дал чистый вирус, а изначально он был склеен с трояном, может слышали- стилер называется, хакер запускает Троян, но никакие отчеты ему не идут, потому что файлы зашифрованы… Похоже вас заразили именно трояном, по этому по окончании сделайте полную проверку антивирусом, если есть возможность скачайте Лив сд Касперского… На счет безопасности, вариантов много, как вас могли заразить, возможно по почте пришла ссылка на Троян, а кто-то из сотрудников случайно запустил его, а возможно был взлом компьютера, у вас стоит удаленный рабочий стол? Если есть — обяжите всех сотрудников поставить сложные пароли на учетные записи, не имена, не даты рождения, а лучше сами создайте им пароли. Второе, всех пользователей компьютера перенесите в группу — пользователи, сразу проблемы с вирусами отпадет, ведь вирусам нужен доступ к системным файлам, а из группы пользователей этого доступа нет, можно еще разрешения установить на рабочие папки, что бы один пользователь не мог попасть в рабочее пространство другого…

Это не сложно, максимум день на все потратите… Ну и третье — поставьте на антивирус пароль, в любом антивирусе его можно установить в настройках, даже если зайдут под учеткой админа- антивирус не смогут выключить без ввода пароля… Точнее смогут, но не двумя кнопками..

Можно еще разные узлы интернета добавить, куда можно заходить, куда -нет, большинство файлообменников -сразу в черный список..=) Ну а на счет денег ))) так они все еще не пришли)) и думаю уже не прийдут)))

Оказывается, человек сжалился надомной и начал помогать без денег.

хм.. Может банк долго отправляет, посмотрим, вообще при пополнении с терминала идет мгновенное зачисление, но бывает иногда, что зачисление длится 24 часа… Завтра будет видно. Искренне надеюсь, что ваши файлы расшифровались, если будут какие-то вопросы обращайтесь.

И еще через некоторое время:

Спасибо вам, и приношу извинение что так вышло. А деньги минут 10назад зачислились, похоже с трансфером были проблемы.

В это можно верить, а можно и нет, лично я поверил, что деньги не пришли и лично осведомился у техподдержки платежной системы о судьбе моего платежа – через сутки деньги были на его счету.

Что же касается волшебников из Dr.Web, то через сутки, как и ожидалось, они запросили тело вируса и при не предоставлении оного отказалсь как-либо помочь, что и понятно, ведь им не известен ни метод шифрования, ни ключ по которому шифрование производилось.

Опубликовал avi007 26th Апрель 2012.

Размещено в Компьютерное.

Метки: Вирусы, Жулики